E-Book – Kurs Podstawowy Red

Wejdź do świata cyberbezpieczeństwa z e-bookiem „Kurs Podstawowy Red”

Krótko o e-booku

E-book jest napisany w formie kursu, dzięki czemu każdy czytelnik będzie mógł w praktyce zapoznać się z tajnikami ofensywnego cyberbezpieczeństwa. To właśnie w oparciu o te materiały prowadzony jest Kurs Podstawowy Red, który zdobył już uznanie wśród wielu kursantów i cieszy się bardzo dobrymi opiniami absolwentów.

Czego się nauczę? Czyli moduły e-booka:

- Wstęp do cyberbezpieczeństwa

- Wprowadzenie do systemu Linux i Kali Linux

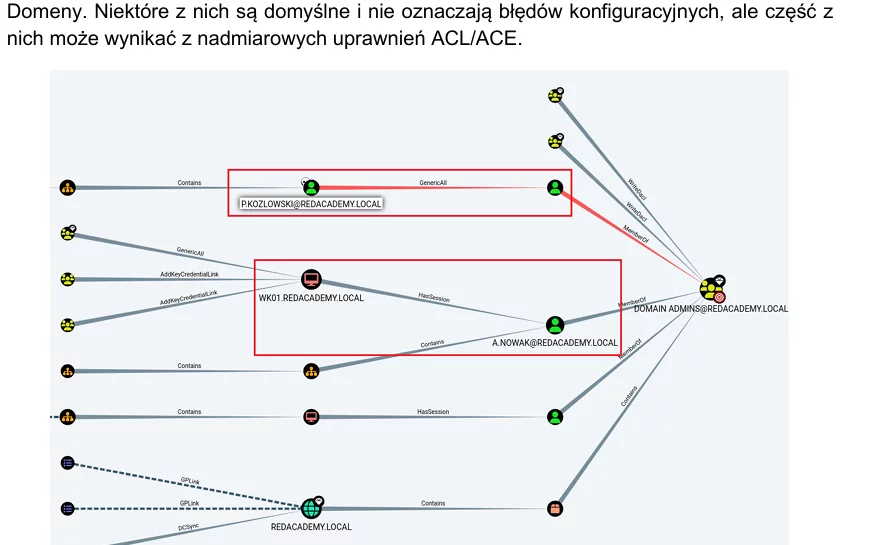

- Windows i korporacyjna sieć Active Directory

- Initial Access – wykrywanie i wykorzystywanie podatności

- Skanery podatności, ataki na Active Directory

- Standardy bezpieczeństwa – CIS, OWASP, MITRE

- Eskalacja uprawnień

- Firewalle, Lateral Movement i omijanie firewalli

- Atakowanie i zabezpieczanie aplikacji webowych

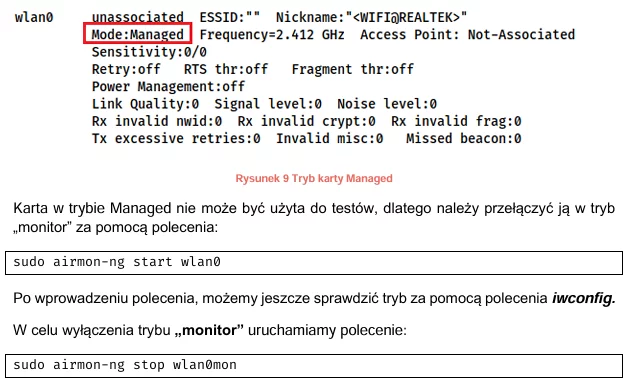

- Ataki na Wi-Fi

- Prowadzenie testów penetracyjnych

Zadania i laboratoria

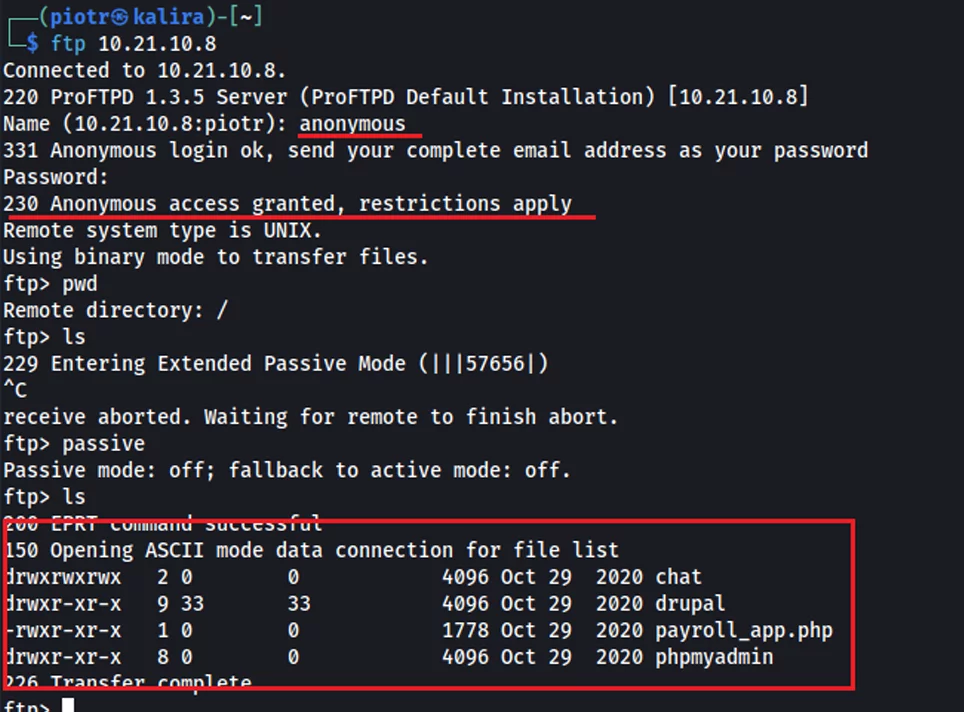

Nasz e-book to nie tylko czytanie. To przede wszystkim praktyka, praktyka i jeszcze raz praktyka. Kali Linux, NMAP, realne ataki, omijanie firewalli, hakowanie aplikacji webowych, atakowanie sieci Wi-Fi. Wszystko to opisane jest w e-booku na najwyższym poziomie – przez ludzi, którzy realnie zajmują się tym na co dzień, a nie tylko „szkolą”

Praktyka + wartościowa teoria!

Nasz e-book to unikalny produkt, który łączy techniczne aspekty cyberbezpieczeństwa z podstawami teoretycznymi. Zrozumiesz co to jest podatność, jak prowadzić testy penetracyjne, poznasz standardy bezpieczeństwa wykorzystywane na całym świecie. Naucz się jak zabezpieczać i atakować systemy, ale również dowiesz się PO CO i DLACZEGO to robimy!

To wszystko czego potrzebujesz żeby wejść do branży cybersecurity!

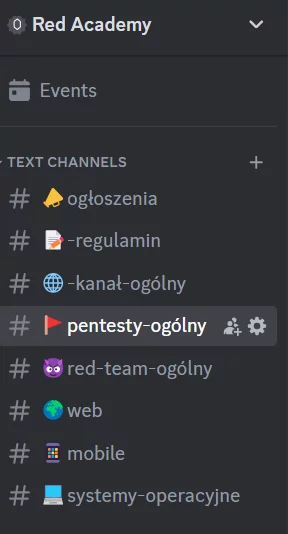

Co zyskam oprócz książki?

Oprócz samej książki w wersji cyfrowej, czytelnik uzyska dostęp do kanału Discord, na którym wykładowcy oraz studenci Red Academy dzielą się newsami ze świata cybersecurity oraz wzajemnie pomagają sobie podczas nauki cyberbezpieczeństwa. Bezpośredni dostęp do specjalistów Red Academy oraz pozostałych kursantów i czytelników książki daje pewność, że nie zgubimy się w podróży po świecie cyberbezpieczeństwa.

Dlaczego PDF?

E-book „Kurs Podstawowy Red” zawiera kilkaset obrazków, zrzutów ekranu i symboli. Jest bogaty w kolory i ilustracje. Tylko taki format zapewni komfortowe korzystanie z naszych materiałów. Nie jest to pozycja przeznaczona do czytania na klasycznych, czarno-białych ebookach. Jest to pełnowartościowy, merytoryczny kurs, który pozwoli na samodzielne realizowanie wszystkich omawianych zagadnień.

Dla kogo?

Nasza książka jest dedykowany przede wszystkim osobom bez doświadczenia w branży, które chcą się przekwalifikować w kierunku cyberbezpieczeństwa.

Przeznaczona jest ona również dla osób, które chcą poznać tajniki hakowania, metody działania pentesterów i etycznych hakerów.

Fragmenty książki

Przed zakupem

Nie musisz podejmować decyzji w ciemno. E-book szczegółowo opisany jest tutaj, a jeżeli chcesz otrzymać demonstracyjny rozdział – napisz do nas wiadomość email!

Przed zakupem przeczytaj Regulamin Usługi oraz skontaktuj się z nami. Bardzo chętnie rozwiejemy wszystkie wątpliwości.